El Segundo Candado (2FA y FIDO)

Imagina que un ladrón consigue una copia de la llave de tu casa (tu contraseña). Si tuvieras un refuerzo en la puerta que solo se abre con un código que llega a tu reloj o con una llave física que llevas en el bolsillo, el ladrón seguiría sin poder entrar. Eso es el 2FA (Doble Factor de Autenticación).

Hoy vamos a blindar el acceso a tu búnker.

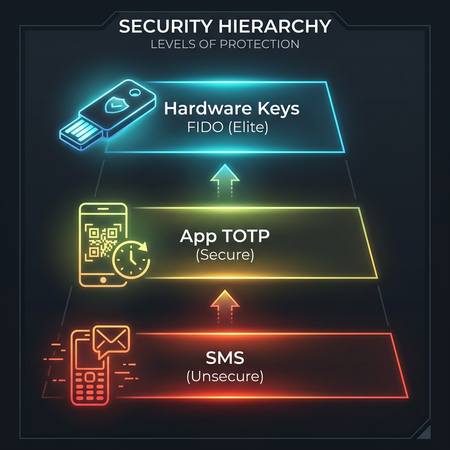

La Jerarquía de la Seguridad

No todos los segundos factores son iguales. Aquí tienes los niveles, de menos a más seguro:

- SMS (Nivel Básico/Inseguro): El código te llega por mensaje de texto. Es mejor que nada, pero vulnerable al “SIM Swapping” (donde un hacker duplica tu tarjeta SIM). Evítalo si hay otras opciones.

- TOTP (Nivel Seguro): Códigos que cambian cada 30 segundos en una aplicación de tu móvil. No dependen de la red telefónica.

- FIDO/Llaves Físicas (Nivel Élite): Un dispositivo USB (como una YubiKey) que debes tocar físicamente para entrar. Es prácticamente imposible de hackear a distancia.

TOTP: Tu generador de códigos

Para los servicios que no permiten llaves físicas, usaremos una App de autenticación. A diferencia de Google Authenticator, recomendamos opciones privadas y con copias de seguridad seguras:

- 2FAS (iOS y Android): Interfaz limpia, multidispositivo y permite copias de seguridad cifradas en la nube.

- Aegis (Solo Android): Es de código abierto, extremadamente potente y permite guardar tus códigos en un archivo que tú controlas.

¿Cómo funciona? Escaneas un código QR en la web (por ejemplo, en Bitwarden) y tu App empezará a generar códigos de 6 dígitos exclusivos para ese sitio.

FIDO y llaves físicas: La seguridad total

Si eres periodista, manejas criptomonedas o simplemente quieres dormir tranquilo, necesitas una llave FIDO2. Es un pequeño pendrive que conectas al PC o acercas al móvil (por NFC).

¿Por qué es invencible? Porque el código nunca viaja por internet. La web le pregunta a la llave: “¿Eres tú?”, y la llave responde de forma matemática. Si un hacker en la otra punta del mundo te roba la contraseña, se quedará bloqueado pidiendo una llave que tú tienes físicamente en tu llavero.

Códigos de Respaldo: Tu última salvación

Cuando activas el 2FA, la web te dará una lista de Códigos de Respaldo.

- Si pierdes el móvil y no tienes estos códigos, PERDERÁS TU CUENTA PARA SIEMPRE.

- Imprímelos o guárdalos en un papel físico junto a tu código de recuperación de Tuta. Nunca los guardes como una foto en el móvil.

Ejercicio del Módulo: Blindando el Búnker

Vamos a proteger las dos piezas más importantes de tu identidad digital.

1. Protege tu Bitwarden

Entra en la versión web de Bitwarden (ajustes de cuenta -> seguridad -> doble factor).

- Configura el 2FA usando tu App (2FAS o Aegis).

- A partir de ahora, cada vez que entres en un dispositivo nuevo, Bitwarden te pedirá el código de tu móvil.

2. Protege tu Tuta

Ve a los ajustes de tu cuenta de Tuta y busca “Segundo Factor de Autenticación”.

- Añade tu App de TOTP.

- Si tienes una llave física (YubiKey), este es el momento de añadirla. Tuta es uno de los servicios que mejor soporta este estándar.

3. Limpieza de SMS

Entra en los servicios donde tengas activado el 2FA por SMS (como Instagram o Amazon) y cámbialo por la App de autenticación que acabas de instalar.

¿Has guardado ya los códigos de respaldo en un lugar seguro?

“La comodidad es la enemiga de la seguridad. Unos segundos extra al iniciar sesión te ahorran años de arrepentimiento.”